Hier der Status meines Hausnetzes in Echtzeit:

Netzwerk Monitoring mit PRTG

Veeam: Sicherung auf USB Festplatte

Veeam kann auf vielen Medien sichern – unter anderem auch auf USB. Hier bietet sich an eine USB Festplatte an dem Host anzubringen (bitte darauf achten das ein entsprechender USB 3.0 Port verwendet wird). Dann wird in der VM ein USB 3.0 Port eingerichtet und ein Weiteres USB Gerät (nachdem die Platte angeschlossen wurde, wird diese dann angezeigt und kann dann entsprechend ausgewählt werden.

Alternativ kann man auch an einem NAS eine Platte verbinden, welche dann als Netzwerkfreigabe eingerichtet wird.

Diese Platte wird dann in Veeam unter Backup & Replication > Backup Infrastructure > Backup Repository eingerichtet (entweder als Netzwerkshare oder als lokale Platte – je nachdem wie diese freigegeben ist).

In den Eigenschaften sollte dann unter Repository > Advanced > This repository is backed by rotated hard drives aktiviert sein.

Danach sollte für die Sicherung ein eigener Job eingerichtet werden (hier kann ein existierender gecloned werden und das Ziel sowie die Zeit angepasst werden).

Die Retentionpolicy sollte auf 1 eingestellt werden (unter Storage – wenn z.B. nur ein Job aufbewahrt werden soll und die Platte nicht Volllaufen soll).

Hierbei gilt zu beachten, das die Retentionpolicy erst nach der Sicherung greift – sollte die USB Festplatte zu wenig Platz haben, muss man sich behelfen und kann z.B. ein Script hinterlegen welches ohne Rückfrage die vorhandene Sicherung löscht (einzustellen in den Jobeigenschaften unter Storage > Advanced > Scripts > Run the followinf script before the Job).

Veeam startet erst nachdem das Script durchgelaufen ist. Hierbei gilt jedoch zu beachten, das wenn die Sicherung fehlschlägt, auch das vorherige Backup weg ist!

Veeam: Emailbenachrichtigung für Veeam Backup Agent for Linux

Während der Backup Agent for Windows Emailbenachrichtigungen unterstützt gibt es diese leider nicht bei dem Agent for Linux.

Doch da ein Linux Server Mail und Scripte unterstützt ist es möglich mit einigen wenigen Handgriffen dies nachzurüsten.

Als Ausgangsbasis habe ich ein Debian 8 Server der als Webserver eingerichtet ist.

Solltet ihr einen virtuellen Server haben, erstellt am besten erst einen Snapshot – später könnt ihr diesen wieder bereinigen. Solltet ihr keinen virtuellen Server haben, so erstellt bitte erst eine Vollsicherung.

Wenn dies geschehen ist können wir mit der Exim installation loslegen:

Ich habe diese Anleitung verwendet.

Danach wird nun die Notifcation eingerichtet wie hier beschrieben.

Das habe ich wie folgt in einer Shell mit Root Rechten erledigt (su oder sudo vor jeden Befehl):

cd /etc/veeam mkdir scripts wget http://www.grufo.com/veeam_mail.sh.txt wget http://www.grufo.com/veeam_mail_template.html mv veeam_mail.sh.txt veeam_mail.sh

Mit VI oder NANO dann die veeam_mail.sh anpassen und editieren.

Wenn das erledigt ist, dann in den Backupjob Advanced Settings das Script als Post-Script eintragen.

Vielen Dank den Autoren Markus Mannshardt und Manfred Larcher für ihren Aufwand und das zur Verfügung stellen :).

Quellen:

Windows 10 System richtig einrichten

Windows 10 ist mittlerweile schon sehr komfortabel geworden – jedoch sollten so einige Dinge noch nachgestellt bzw. nachinstalliert werden.

Sicherheitseinstellungen:

Bitlocker Festplatte verschlüsseln:

Da ich auf meinem Laptop einige Daten habe, welche ich nicht in andere Hände wissen möchte, habe ich die Bitlocker Festplattenverschlüsselung aktiviert. Dazu einfach unten in der Adresszeile Bitlocker eingeben und Bitlocker entsprechend einrichten. Achten sie bitte unbedingt darauf, das sie den Schlüssel zur Entschlüsselung sichern und nicht auf dem Gerät lassen – alternativ können Sie diesen auch im Microsoft Account hinterlegen. Sollten Sie dies machen, sollten Sie entsprechend Hoch die Sicherheit des Accountes halten – ich nutze z.B. die 2 Faktor Authentifizierung, diese wird mit einer kostenlosen App auf dem Smartphone sichergestellt.

Computerschutz:

In Windows 7/8/8.1 war direkt der Computerschutz aktiv, welcher vor Updates usw. immer vorher eine Snapshot (VSS Schattenkopie) erstellte – welcher mir schon so einige geholfen hatte. Leider ist in einer frischen Windows 10 Installation diese Funktion deaktiviert. Zum aktivieren gehen Sie bitte mit der rechten Maustaste auf Dieser PC > rechte Maustaste > Eigenschaften > Computerschutz und aktivieren Sie dort den Computerschutz. 5% sollte ein guter Wert sein.

Defender Schutz vor Verschlüsselung:

Im Creators Update ist ein interessantes Feature hinzugekommen – dies schützt vor Verschlüsselungstrojanern. Um dies zu aktivieren öffnen Sie das Defender Security Center und gehen dort auf VIren und Bedrohungsschutz > Einstellungen für Viren und Bedrohungsschutz > Aktivieren sie nun den Punkt Überwachter Ordnerzugriff.

Jedoch, wo Licht ist – ist auch Schatten, es wird einigen Programmen der Zugriff auf die eigenen Dateien verboten und diese müssen nach und nach Freigeben werden. Weiterhin sollte man auch bedenken, das meistens Office der Zugriff auf die eigenen Dateien erlaubt ist – sollte man sich nun einen Verschlüsselungstrojaner aus einem Officedokument einfangen, hat dieses weiterhin Zugriff auf die Dokumente und kann diese verschlüsseln.

Der wichtigste Schutz ist immer noch die Datensicherung – ich selber nutze Acronis True Image 2018. Oft bekommt man Updateangebote für ca. 40€ für 3 Lizenzen. Acronis hat ebenfalls einen Schutz vor Verschlüsselung und sichert auch die Daten. Ein interessantes Feature ist der Try adn Decade Modus – hier kann man Einstellungen und Software testen ohne diese direkt in das System zu integrieren – bedeutet das wenn der Schutz an ist, man Software installieren und einrichten kann. Ist die Software in Ordnung, kann man den aktuellen Stand sichern oder eben verwerfen wenn diese nicht in Ordnung ist.

UAC auf sehr Hoch stellen:

Die UAC ist ein guter Schutz, jedoch richtig sicher ist sie nur in der Einstellung Hoher Schutz.

Windows hat zwar schon jede Menge Programme an Board, jedoch installiere ich noch die folgenden um meine Ausstattung zu komplettieren (bitte darauf achten, das nur die benötigte Software installiert wird – einige Programme versuchen weitere Software mitzuinstallieren, entfernen Sie die entsprechenden Hacken):

- Chrome Browser

- PDF24

- ImgBurn

- 7Zip

- Whats App

- Acrobat Reader

- Teamviewer

- Remotedesktop App (MS Appstore)

Da ich noch entsprechende Abos habe noch:

Dazu stelle ich noch folgende Programme als Standardprogramme ein:

- Email: Outlook

- Internet: Chrome

- PDF: Acrobat Reader

Hinweis: Diese Empfehlungen basieren auf meinen Erfahrungen, diese Links werden nicht gesponsert oder in irgend einer Form vergütet. Solltet ihr bessere Programme kennen, dann würde ich mich über entsprechendes Feedback freuen.

Windows: vssadmin delete shadows /all meldet Fehler

Sollte man nicht benötigte Snapshots wegräumen und bekommt den folgenden Fehler:

Fehler: Die gefundenen Snapshots befinden sich außerhalb des für Sie zulässigen Kontexts. Entfernen Sie sie mithilfe der Sicherungsanwendung, von der sie erstellt wurden.

Kann man wie folgt vorgehen:

CMD (als Administrator ausführen) diskshadow delete shodows all

Outlook mit öffentlichen Ordner starten

Wenn man Outlook in einem bestimmten lokalen Ordner wie Kalender usw. starten möchte, dann kann man dies in den Optionen einstellen. Leider werden hier jedoch nicht die öffentlichen Ordner angezeigt.

Erstellen Sie dazu eine Verknüpfung zur Outlook.exe Datei und öffnen dann die Eigenschaften.

Sie haben nun den Pfad wie z.B.

"C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE"

Erweitern sie nun wie folgt:

/select "outlook://Öffentliche Ordner - ihre@emailadresse.de\Alle Öffentlichen Ordner\Ordnername"

Ersetzen Sie ihre@emailadresse.de natürlich mit ihrer eigenen und Ordnername mit dem Namen des Ordners (bzw. gesamten Pfades) wie in Outlook angegeben – wobei wichtig ist, das die Pfade genauso geschrieben sind wie im Outlook angegeben.

Das Ergebnis würde also so aussehen:

"C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE" /select "outlook://Öffentliche Ordner - ihre@emailadresse.de\Alle Öffentlichen Ordner\Ordnername"

HP iLO 4: Hostnamen ändern

Melden sie sich im iLO Webinterface an und gehen Sie zu Network > iLO Dedicated Network Port bzw. Shared Network Port (je nachdem was sie verwenden) > General und geben Sie den Hostnamen ein.

Sollten Sie DHCP verwenden, können Sie hier keinen Domainnamen eingeben. Verwenden sie eine feste IPv4 Adresse, achten Sie bitte auch darauf das kein IPv6 DHCP verwendet, sonst ist dieser Punkt Domain Name ausgegraut und kann nicht geändert werden.

Starten Sie anschließend das iLO neu unter Information > Diagnostics > Reset iLO .

Laut HP Dokumentation sollte das Zertifikat neu erstellt werden, was bei mir jedoch nicht funktionierte.

Dies kann man kontrollieren unter Security > SSL Certificate, dort wurden noch die alten Einstellungen angezeigt.

Ich habe mir dann ein neues Zertifikat erstellt wie hier angegeben:

Dieses konnte ich dann verwenden.

Windows Server 2008: Sicherung auf NAS (SMB Netzwerkfreigabe)

Windows Server 2008 wird leider noch bei einigen Kunden eingesetzt obwohl er EOL (End of Life) ist.

Dieser bietet zwar die Windows Sicherung an, kann jedoch mit der GUI nicht auf einem Netzlaufwerk (NAS / SMB).

Mit der GUI kann man auf USB, Firewire oder iSCSI Laufwerke sichern.

Die GUI kann im Servermanager als Feature installiert werden.

Wenn die Sicherung auf einem NAS benötigt wird, dann kann man dies nicht mit der GUI, jedoch mit den Befehlszeilen Tools realisieren – diese können ebenfalls als Feature installiert werden.

Es kann ein Sicherungsskript erstellt werden welches mit dem Aufgabenplaner entsprechend ausgeführt wird:

@ECHO OFF

REM zuerst Backup Verzeichnis der NAS mappen und alte Verzeichnisse löschen

REM Anzahl = Anzahl der Verzeichnisse, die nicht gelöscht werden

REM fuer Aktivierung ECHO entfernen, ansonsten nur Anzeige

NET USE X: \\IP-NAS\FREIGABE /user:USER PASS

set Loesch=X:\

set Anzahl=5

for /f "skip=%Anzahl%" %%i in ('dir /AD /B /O-D %Loesch%') do echo rd /s /q "%Loesch%\%%i"

REM neues Backupverzeichnis nach Datum erstellen

set jahr=%date:~-4%

set monat=%date:~-7,2%

set tag=%date:~-10,2%

set newfolder=%jahr%-%monat%-%tag%

mkdir X:\%newfolder%

REM Backup durchführen

REM wbadmin Befehlszeile einfügen, z.B

wbadmin start backup -allCritical -include:C: -backupTarget:\\IP-NAS\FREIGABE\%newfolder% -vssfull -quiet

REM Variablen loeschen

net use X: /delete /yes > NUL

set Loesch=

set Anzahl=

set jahr=

set monat=

set tag=

set newfolder=

EXIT

Quelle: https://www.mcseboard.de/topic/193805-sbs2011-skript-backup-auf-nas/?do=findComment&comment=1200963

Weiterführende Informationen zu WBAdmin: https://www.it-zeugs.de/wbadmin.html

Exchange: TLS Testen

Ein Exchangeserver verwendet wenn möglich TLS (muss auf dem Sende- und Empfangsconnector eingerichtet sein).

Möchte man gerne die Verbindungen kontrollieren, dann kann man OpenSSL installieren und mit dem folgenden Befehl die Verbindung kontrollieren:

openssl s_client -connect remote.leibling.de:25 -starttls smtp

Sophos: Voip/SIP mit Telekom DeutschlandLAN

Bei einem DeutschlandLAN Anschluß wird SIP/VOIP über die bestehenden Internetleitung realisiert. In dem Beispiel habe ich einen DSL Anschluß welcher über eine Sophos UTM 9.5 realisiert wird und eine Avaya IP Office Anlage mit mehreren Telefongeräten. Die Telefonanlage hängt im lokalen Netz – man könnte auch die Telefonie trennen und auf ein eigenes Interface der Sophos legen oder ein eigenes VLAN verwenden, das war jedoch hier nicht gewünscht.

An der TAE Dose (kein NTBA oder Splitter dazwischen) hängt ein Telekom Speedport Entry 2 welcher ADSL und VDSL beherscht.

An dem Port LAN1 hängt ein LAN Kabel welches auf einen Netzwerk-Port der Sophos geht. Die PPPoE Einwahl läuft erfolgreich über diesen Port. Internet wird über diesen Anschluß realisiert.

Die Zugangsdaten wurden wie folgt eingerichtet:

Username: <Anschlusskennung><Onlinekennung><Mitbenutzer>@t-online.de Kennwort: <Kennwort>

Bei VDSL bitte darauf achten, das bei der Sophos VDSL bei der PPPoE Einwahl erfolgt und auch VLAN7 getaggt ist. Sollte ein VDSL Modem mit integriert sein, bitte auch schauen ob diese ein VLAN Tagging benötigt.

Die DNS Server waren zuvor auf externe von Google eingestellt, diese habe ich jedoch auf die externen DNS Server welche bei der PPPoE Einwahl bereitgestellt werden (falls nicht automatisch, dann fest einstellen – Adressen können in dem PPPoE Log eingesehen werden). Dies wird benötigt, da die Services über DNS (z.B. _sip._regs.sip-trunk.telekom.de) aufgelöst werden müssen. Bei der Avaya IP Office kann man für die SIP Verbindung gar eigene DNS Server angeben – somit würde diese Anpassung nicht benötigt.

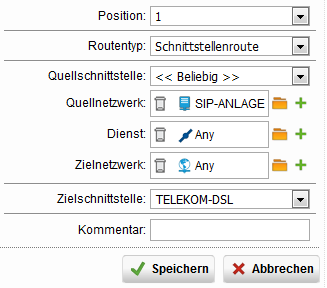

Eine Besonderheit, die ich habe in meinem Fall ist, das ich nicht über die ADSL Leitung rausgehe, sondern Parallel über eine weitere SDSL Leitung, damit jedoch die Telefonanlage auch die Leitung nutzt auf der das Voip läuft, habe ich eine neue Richtlinienroute erstellt (Schnittstellen & Routing > Statisches Routing > Richtlinien Routing > Neue Richtlinie) wie folgt:

Ob diese Regel funktioniert, testet man am besten an einem PC – wenn man die Seite wieistmeineip.de aufruft und die Regel aktiviert muss sich die IP über die man rausgeht ändern auf die Adresse der DeutschlandLAN Leitung.

Je nach Bandbreite sollte man auch noch ein QoS für SIP erstellen.

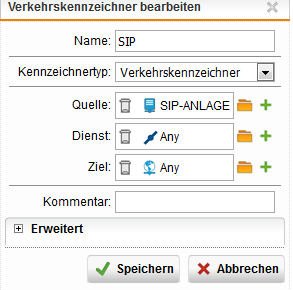

Dazu dann unter Schnittstellen & Routing > Status die Ports aktivieren und die richtigen Bandbreiten einstellen (in MBit). Dann unter Verkehrskennzeichner einen neuen Eintrag erstellen wie folgt (Adresse der Telefonanlage):

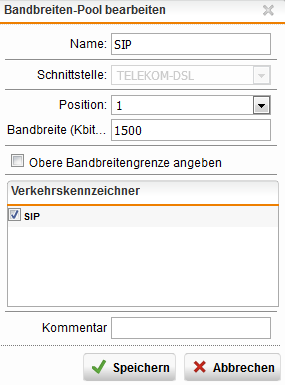

Und anschließend noch unter Bandbreiten Pools noch einen entsprechenden Bandbreitenpool anlegen wie folgt:

Wenn man dann in der Telefonanlage sieht, das sich die Anlage registriert die Rufnummer 0800 55 10033 anrufen, danach beginnt dann die Portierung.

Wird später komplett auf diese Leitung umgestellt sind weitere Anpassungen erforderlich:

- Im Kundencenter feste IP aktivieren (evtl. übernehmen).

- DNS Eintrag anpassen.

- Ist DNS eingerichtet kann man nach kurzer Zeit auch im Kundencenter den DNS-Reverseeintrag einrichten.

- Kontrollieren ob Name auch auf eventuelle Zeritifikat passt (z.B. bei Exchange Server).

- Evtl. vorhandene Einträge im SPF für DNS Eintragen (siehe https://www.leibling.de/email-spf-erstellen/).

- NAT und Firewallregeln anpassen.

- Schnittstellenrouting entfernen.

- QoS anpassen sofern eingerichtet.

Update:

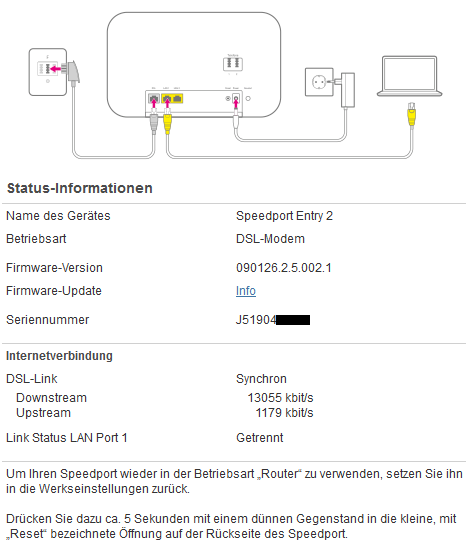

In einem bestimmten Falle wurde die Leitung auch direkt von ADSL auf VDSL umgestellt. Es ist ein Speedport Entry 2 vor Ort eingesetzt – mit dem aktuellsten Firmwareupdate (zu finden unter https://www.telekom.de/hilfe/geraete-zubehoer/router/speedport-entry-2/firmware-zum-speedport-entry-2?samChecked=true) war dieses auch VDSL Kompatibel und konnte auf LAN2 im Modem Betrieb den Status ausgeben (http://169.254.2.1). Dort kann man dann die Verbindung einsehen:

VCSA Appliance direkt einrichten (ohne ClientintegrationPlugin)

Ich wollte auf einem Host die VMWare VCenter Server Appliance einrichten – jedoch machten die ClientintegrationPlugins Probleme und ließen sich nicht installieren.

Da ich mich nicht lange mit der Problematik herumschlagen wollte, habe ich mich dazu entschlossen die VM direkt einzurichten.

Dazu habe ich auf einem Windowsrechner das ISO runtergeladen und gemountet. Anschließend habe ich den VSphere Client geöffnet und habe dann unter File > Deploy OVF Template die VM Datei geöffnet (CD Laufwerk:\VSCA > Alle Dateien anzeigen > vmware-vcsa auswählen).

Diese Datei dann einrichten aber noch nicht starten.

Nachdem der Assistent durch ist, in die Eigentschaften der VM und kontrollieren ob die LAN Zuordnung richtig ist.

Am besten dann auch schon mal wenn benötigt direkt den Autostart einrichten.

Vor dem starten der VM kurz einen DHCP einrichten wenn noch keiner eingerichtet sein sollte (ich habe dazu in der Firewall kurz einen DHCP erstellt und gestartet, sobald der nicht mehr benötigt ist, dann wieder deaktiviert – sollte kein anderer DHCP vorhanden sein, richte ich ein das direkt die richtige Adresse verwendet wird).

Wenn dann die VM gestartet wird, sieht man nach kurzer Zeit die IP Adresse, die die VM bezogen hat. Wenn man dann in der Console sieht, das die VM durchgestartet ist, können Sie in der Console ein Root Kennwort vergeben und anschließend mit dem Webbrowser fortfahren und die VCSA weiter einrichten (https://IP:5480).

Hinweis: Sollte „nur“ die Installation des ClientIntegration-Plugins fehlgeschlagen sein, versuchen Sie die aktuellere Version unter http://vsphereclient.vmware.com/vsphereclient/VMware-ClientIntegrationPlugin-6.5.0.exe zu verwenden).

Update: Sollten Sie die VCSA 6.0 U3 installieren und das Problem haben, das sich die ClientIntegration-Services nicht installieren lassen sollten – laden Sie bitte statt der VCSA 6.0 U3 die Version U2 herunter und installieren diese – später können Sie diese dann aktualisieren.

Kostenlose Software für den Server- bzw. Netzwerkbereich

Viele Softwareprodukte, die ich einsetze sind entweder kostenlos oder zumindest für den Privateinsatz kostenlos.

Diese Software stelle ich hier vor:

Sophos UTM:

Professionelle Firewall welche Web- und Emailfilter bietet sowie VPN und alles dies mit einem Umfangreichen Reporting. Die Homeversion ist bis zu 50 IP Adressen frei.

VMWare ESXI Server:

Host zum virtualisieren von Servern, mittlerweile mit einer Webgui zur Administration.

VMWare vSphere Converter:

Tool zum convertieren von Physichen oder virtuellen Servern in eine ESXI Umgebung.

Veeam Windows Agent:

Kostenlose Software um Physische Windowsserver zu sichern. Unterstützt werden Zeitgesteuerte Inkrementielle- sowie Vollsicherungen und Emailnotifications. Gesichert werden kann auf Netzlaufwerken, USB Platten und auch Veeam Backup Repositories. Es gibt auch eine kostenlose Version für Linux und virtuelle Umgebungen.

PRTG Monitoring:

Monitoring und Alarminglösung, monitort über SNMP oder Native (Powershell, Webrequest usw.). Es können auch grafische Visualisierungen eingerichtet werden (siehe mein Monitoring). Es gibt eine Webversion und Apps welche gar die Apple Watch unterstützen. 100 Sensoren sind frei, womit man schon sehr weit kommt.

Docusnap:

Inventarisierungssoftware, welche Netzwerke inventarisiert und Dokumentiert. Es können auch Pläne und Reports erstellt werden (sogar Zeitbasiert). Bis zu 20 Rechnern kann die Software kostenlos genutzt werden.

Windows Installer Problem Error 1325 Documents is not a valid short file name

Bei einem Benutzer, der sein Homelaufwerk auf einem Netzlaufwerk hatte und die Dokumentenpfade angepasst hatte auf diese Ordner per GPO hatte das Problem, das er keine Software installieren konnte – die Installation brach immer mit dem Fehler Error 1325 Documents is not a valid short file name ab.

Ich habe die Rechte vom Rootordner geprüft und der User hatte keine Leserechte des Rootordners. Nachdem ich den User (bzw. Gruppe Domänen-Benutzer) Leserechte gab auf dem Ordner (Achtung: Bitte Vererbung beachten!) und der User sich neu anmeldete, war das Problem behoben und der Installer lief ohne Probleme durch.

Laut Recherche lag die Vermutung nahe, das der Installer versucht zu lesen, wieviel Platz auf dem Laufwerk ist – was jedoch fehl schlug, da er keine Leserechte auf den Rootordner hatte.

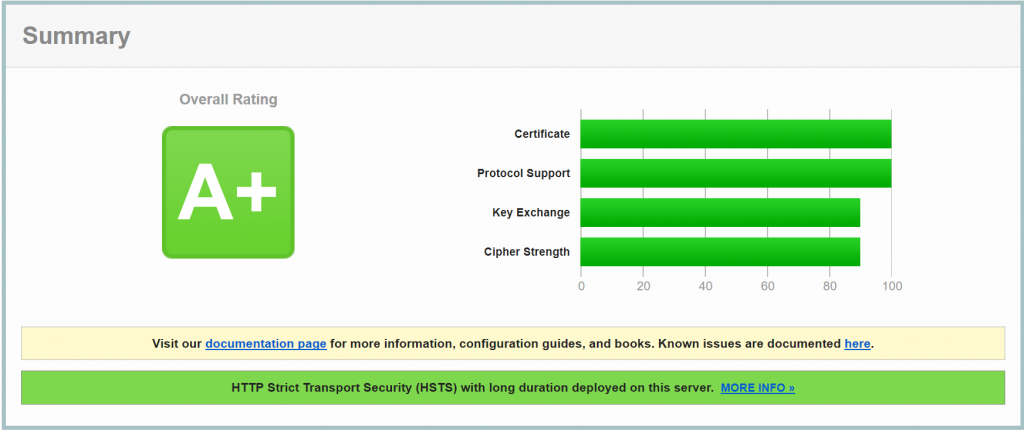

Windows/IIS: TLS absichern

Bei der Prüfung eines alten Windows 2008 R2 Servers mit Greenbone Security Assistent wurden mir mehrere Probleme ausgegeben, da der Windows Server 2008 R2 einige Optionen nutzt, die als nicht mehr sicher gelten.

Diese kann man per Registry de- bzw. aktivieren, was jedoch sehr unkomfortabel ist. Einfacher geht es mit dem IIS Crypto Tool 2.0 – dies bietet alle Optionen an und dies sogar noch mit komfortablen Templates.

Die Sicherheit kann man anschließend mit dem SSL Lab Test verifizieren.

Benötigt man ein Offline Tool, da der Server nicht von extern erreichbar ist, kann man ein Tool von Github nutzen, welches auch für Windows existiert.

Anschließend noch SMTP mit TLS testen.

In größeren Umgebungen (hier in dem Beispiel zwei Exchange Server die über Windows Clusterdienste NLB für CAS und Hubtransport zur Verfügung stellen) sollte man behutsam umgehen, ich bin wie folgt vorgegangen:

- Entfernen EXCHANGE1 aus dem NLB (ca. 5 Sekunden unterbrechung, evtl. kommt kurz bei Clients das Anmeldefenster – wenn zuvor auf dem EXCHANGE1 verbunden gewesen)

- Warten bis die Warteschlange geleert wurde und kontrollieren, das diese nicht mehr füllt

- Erstellen Snapshot, falls was schief laufen sollte

- Erstellen Security-Übersicht

- Anpassen der Security

- Kontrolle der Security-Einstellungen

- Einbinden wieder in den NLB

- Anpassen der Security-Einstellungen wie auf EXCHANGE1 auf dem EXCHANGE2

- Testen von Extern mit ausgiebigem Sicherheits-Bericht

- Besprechen ob Einstellungen anwendbar

- Testen mit Penetrationstool

- Wenn alles sauber funktioniert, bereinigen der Snapshots

Quellen:

- https://www.securai.de/veroeffentlichungen/blog/sichere-ssl-tls-konfiguration/

- https://www.nartac.com/Products/IISCrypto/Download

- https://github.com/rbsec/sslscan/releases

- https://www.ssllabs.com/ssltest

- https://www.checktls.com/

Wildcard Zertifikat unter Windows erstellen und einrichten

Installieren Sie bitte OpenSSL (gibt es auch als Windows Version).

Öffnen Sie eine privilegierte Shell (CMD > rechte Maustaste > als Administrator ausführen) und gehen Sie nach C:\OpenSSL-Win32\bin und geben Sie folgenden Befehl ein:

openssl genrsa -out wildcard.domain.de.key 2048

Anschließend geben Sie folgenden Befehl ein:

openssl req -new -sha256 -key wildcard.domain.de.key -out wildcard.domain.de.csr

Öffnen Sie nun die Datei wildcard.domain.de.csr und kopieren Sie den Inhalt und erstellen sie damit ihr Zertifikat (z.B. bei SSLs.com).

Die anschließend erhaltenen Dateien kopieren Sie in eine Datei zusammen in folgender Reihenfolge in die Datei C:\Openssl-Win32\bin\wildcard-domain-de.pem):

- Zertifikat (vom Anbieter erhalten)

- Keydatei (Inhalt der Datei wildcard.domain.de.key)

- Inhalt aus der Datei ca-bundle oder erst das Root Zertifikat sowie die weiteren Intermediate Zertifikate

Geben Sie nun den folgenden Befehl ein in der Shell und merken sie sich unbedingt das Kennwort:

openssl pkcs12 -export -out wildcard-domain-de.pfx -in wildcard-leibling-de.pem

Sie sollten nun eine PFX Datei erhalten, welche sie unter Windows einbinden können.

Starten Sie dazu mmc.exe und gehen sie auf Datei > Snap-In hinzufügen > Zertifikate > Computerkonto. Dort können sie das Zertifikat importieren.

In den Bindungen des Internetmanagers können sie in der entsprechenden Site das Zertifikat zuordnen.

Weitere Links:

TrendMicro Officescan deinstallieren ohne Kennwort

Sollte bei einem Client, die deinstallation fehlschlagen, da das Kennwort nicht bekannt ist, kann man sich eines Hilfsmittels bedienen um dennoch erfolgreich deinstallieren zu können.

Starten Sie Regedit mit Adminrechten und navigieren sie nach:

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\TrendMicro\PC-cillinNTCorp\CurrentVersion\Misc

Editieren Sie den Eintrag Allow Uninstall von 0 auf 1.

Starten Sie danach die Deinstallation erneut.

Sollte der Eintrag nicht zu ändern sein, starten Sie bitte über msconfig in den abgesicherten Modus und ändern sie dort den Eintrag.

Weitere Infos: https://www.crestline.net/uninstall-trend-micro-without-password/

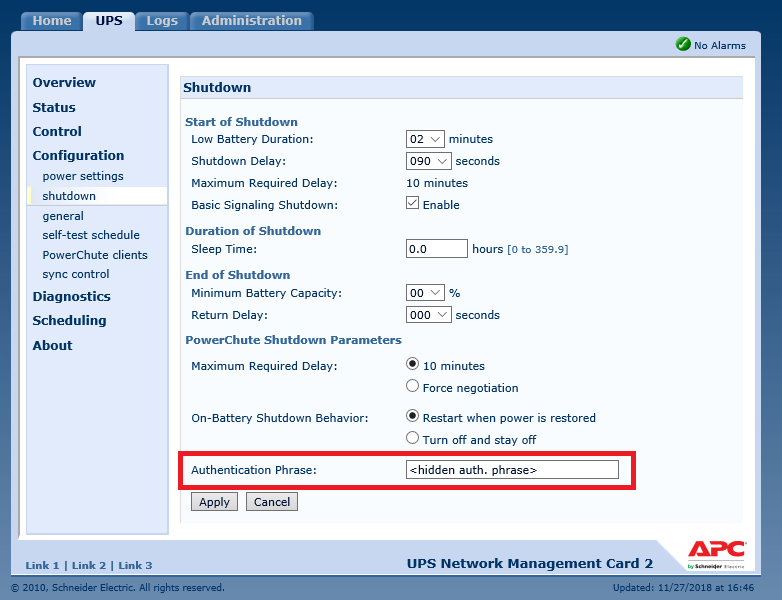

APC Appliance Authentification Phrase einrichten

Fritzbox Tapi IP ändern

Sollte die Fritzbox in ein anderes Subnetz verschoben werden, kann diese nicht mehr für die Tapi Services Konfiguration gefunden werden.

Es ist jedoch möglich, die Adresse direkt in der Registry zu bearbeiten unter:

HKLM\SOFTWARE\WOW6432NOVE\AVM\AVMIGDCTRL\

Dort, in den Eintrag FoundFritzBoxes (Typ Zeichenfolde, REG_SZ) die IP Adresse eintragen und den Rechner neustarten.

Veeam: Replikation schlägt fehl (von VMWare 6.7 Host auf VMWare 6.0 Host)

Ein Kunde hatte einen neuen Host basierend auf HP DL 380 Gen 9 bekommen und dort das aktuelle HP Custom Build ISO mit VMWare 6.7 eingesetzt.

Da der alte Host basierend auf einen HP DL 380 Gen 7 noch in Ordnung war, habe ich diesen als Fallback Server für Veeam Replikate genommen (für das Replikate Ziel wird keine Lizenz benötigt). Leider ist dieser HP Server jedoch nicht für VMWare 6.7 nicht freigegeben und läuft nur mit 6.0 stabil (unter 6.5 und 6.7 hatte ich bei bestimmten Systemen einen purple Screen – da diese System nicht für das besagte OS freigegeben war, hatte VMWare und HP den Support abgelehnt.

Da mir die Idee erst im nachhinein kam, waren die VMs schon VM Version 14 und die Replikation schlug mit folgender Meldung fehl:

Operation is ot allowed in current state.

Da mit dem VSphere Converter nicht auf dem selben Host die VM Version geändert werden konnte (nur beim migrieren auf einen anderen Host), habe ich die VMX Dateien verändert, da die Hardwareversion nah beieinander sind und sich die VM Hardware nicht unterscheidete.

Dazu bin ich wie folgt vorgegangen:

- Installation auf einem Rechner Notepad++

- Öffnen der ESXI Verwaltungskonsole auf dem selben Client

- Herunterfahren der VM

- Download der VMX Datei

- Verschieben der Original VMX Datei

- Editieren des Eintrags virtualHW.Version=“14″ auf „11“

- Speichern und Hochladen der Datei an die vorherige Stelle

- Deregistrieren (nicht löschen!) der VM

- Neu registrieren der VM (neue VMX Datei)

- Nach dem Neustart der VM wurde dann die HW Version 11 angezeigt und ich konnte die Replikation nutzen.

Quelle: https://www.altaro.com/vmware/4-ways-to-downgrade-the-vm-hardware-version/

Apache: SSL höhere Verschlüsselungssicherheit

Wer die Verschlüsselungssicherheit erhöhren möchte und dabei auf Kompatibilität mit alten Anwendungen verzichten möchte, der kann die folgende Konfiguration vornehmen:

Aktivieren des Apache2 Moduls Headers mit (in einer Shell mit root-rechten oder mit sudo):

sudo a2enmod headers

Danach die ssl.conf (z.B. unter Debian unter /etc/apache2/mods-aviable) anpassen um die folgenden Zeilen bzw. existierende entsprechend anpassen:

SSLCipherSuite TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA_P256:EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH

SSLProtocol All -SSLv2 -SSLv3 -TLSv1 -TLSv1.1

SSLHonorCipherOrder On

Header always set Strict-Transport-Security "max-age=63072000; includeSubDomains; preload"

Header always set X-Frame-Options DENY

Header always set X-Content-Type-Options nosniff

SSLCompression off

SSLUseStapling on

SSLStaplingCache "shmcb:logs/stapling-cache(150000)"

SSLSessionTickets Off

Anschließend mit root-rechten die Konfiguration prüfen:

apachectl -t

Und dann Apache neustarten:

apachectl restart

Anschließend könnt ihr mit SSL Testingsites (z.b. https://www.ssllabs.com/ssltest/) die Konfiguration prüfen.

Weitere Links:

- https://www.ssllabs.com/ssltest/

- https://httpd.apache.org/docs/trunk/ssl/ssl_howto.html

- https://cipherli.st/

- https://www.kuketz-blog.de/nsa-abhoersichere-ssl-verschluesselung-fuer-apache-und-nginx/

Tipp: Mit dem Editor Nano können sie über eine SSH Shell Copy & Paste nuzten.

Windows Server könnt ihr mit dem Tool IISCrypto.exe sichern – zu finden hier: https://www.nartac.com/Products/IISCrypto